游民星空 > 正文

微信Windows客户端曝安全漏洞 可无感执行远程代码

来源:IT之家 作者:漾仔 编辑:猛鲨男鱼王

IT之家 7 月 20 日消息,据“火绒安全”官方公众号,火绒安全团队联合 360 漏洞研究院曝光并成功复现了微信 Windows 客户端一项远程执行代码漏洞。微信 Windows 客户端 3.9 及以下版本均存在此问题,用户应及时更新最新版本客户端。

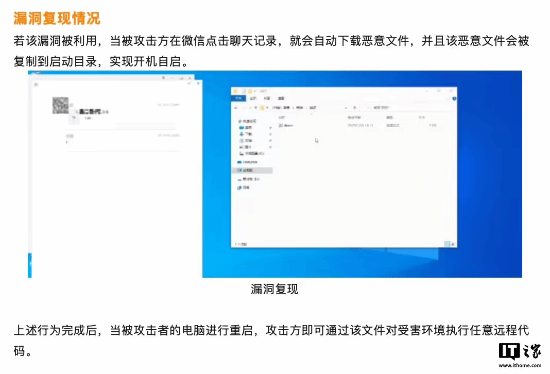

据介绍,该漏洞具体技术原理为“微信客户端在处理聊天记录中的文件自动下载时,未对文件路径进行充分的校验和过滤”,可由“目录穿越”漏洞链与“远程代码执行(RCE)”组合触发。

具体操作方面,黑客可向受害者发送包含恶意文件的聊天消息,当被受害者在微信中点击聊天记录时,恶意文件便会自动下载并被复制到受害者系统启动目录。之后黑客可利用目录穿越技术绕过微信安全限制,将恶意代码植入到 Windows 系统的关键目录中,实现开机自启动。受害者重启设备后,黑客即可通过该文件对受害者环境执行任意远程代码。

休闲娱乐

-

平胸女孩有什么出路?泳池有张力的晚间囧图

平胸女孩有什么出路?泳池有张力的晚间囧图

中国背景《刺客信条》!12分钟长实机演示来了

中国背景《刺客信条》!12分钟长实机演示来了

-

国产水浒传动作游戏!《水浒·道反天罡》实机来了

国产水浒传动作游戏!《水浒·道反天罡》实机来了

并非bug!《GTA6》悬浮路灯竟是佛罗里达真实实景

并非bug!《GTA6》悬浮路灯竟是佛罗里达真实实景

-

《生化维罗妮卡RE》重磅爆料!重大变革 非常出色

《生化维罗妮卡RE》重磅爆料!重大变革 非常出色

《战神》新作全面爆料汇总!2027年发售 新主角

《战神》新作全面爆料汇总!2027年发售 新主角

综合热点资讯

- 日本女星在家常裸体!自曝常被建筑工人看光

- 彻底沦陷!《007》性感女郎被评年度最佳女孩

- 又一个B站百大UP主倒下了

- 中国背景《刺客信条》!12分钟长实机演示来了

- 敖厂长复活向观众道歉 自述翻车经历 网友支持改过

- 街霸6证明了一点:涩涩绝对是第一生产力

- 刘德华60岁妻子状态曝光 黑发浓密皮肤白皙紧致

- 百万UP主神预言 大司马抖音撑不过俩月 如今真凉了!

- 国产水浒传动作游戏!《水浒·道反天罡》实机来了

- 艾什莉体模香肩太滑!胸前吊带摇摇欲坠

单机游戏下载

- 《007初露锋芒》官方正版下载

- 《极限竞速:地平线6》官方中文版下载

- 《深海迷航2》官方抢先体验版下载

- 《魔法门:上古纪元》官方抢先体验版下载

- 《哥布林维克:窃贼大亨》官方正版下载

- 《Team Principal: A Racing Manager》官方正版下载

- 《BAZOOKA: Rhythm Game》官方正版下载

- 《八号窗口:千禧年》官方中文版下载

好物推荐

-

发布时间:2026-06-01

-

发布时间:2026-06-01

-

发布时间:2026-06-01

游民星空联运游戏